- 4 minutos de leitura

- Imprimir

- Tema escuroTema claro

- Pdf

Provisionamento dinâmico

- 4 minutos de leitura

- Imprimir

- Tema escuroTema claro

- Pdf

Para garantir um alto nível de segurança em ambientes elásticos, o DSM permite o provisionamento e desprovisionamento automático de segredos em provedores de nuvem, ambientes e sistemas como bancos de dados, servidores Windows e Linux etc. Isso permite que os administradores criem uma abordagem de gerenciamento de segredos mais segura, onde cada aplicativo pode ter seus segredos provisionados por meio de políticas Just-in-Time.

Essa configuração é especialmente útil em ambientes como Kubernetes e OpenShift, onde normalmente um segredo seria compartilhado entre uma certa quantidade de Pods. Usando a abordagem de Provisionamento Dinâmico do senhasegura DSM, é fácil permitir que cada Pod tenha suas próprias credenciais de acesso a bancos de dados e serviços em nuvem. Isso evita o vazamento de informações privilegiadas, pois uma vez que um Pod é excluído, o DSM pode desprovisionar segredos relacionados a ele automaticamente.

Configurar provisionamento dinâmico de chaves de acesso

Chaves de acesso são credenciais utilizadas por aplicações e scripts para acessar serviços de provedores de cloud. O senhasegura DSM permite o provisionamento dinâmico de chaves de acesso nos principais provedores como AWS, Azure e Google Cloud através dos perfis de provisionamento. Para obter mais informações sobre como se integrar a um desses provedores de nuvem, consulte o guia Cloud IAM.

Para criar um perfil de provisionamento dinâmico:

- Acesse o menu: Cloud IAM ➔ Cloud IAM ➔ Provisionamento dinâmico ➔ Perfis.

- Clique no botão de ação do relatório Add profile

- Selecione uma conta para o provisionamento dinâmico

- Preencha os seguintes campos do formulário:

- Identificador: Insira um termo para que este perfil seja de fácil identificação nos relatórios. O nome dos usuários também irá possuir este identificador mais uma string baseada em tempo

- Ativo: Indique se ele estará ativo para o uso

- Conta: Selecione a conta do provedor onde os usuários e chaves de acesso deverão ser criadas

- Na aba configurações, forneça as seguintes informações:

- Provedor: um provedor ao qual o senhasegura se conectará e criará credenciais

- Descrição: Uma descrição detalhada deste perfil

- Para finalizar, clique em Confirmar

Configurar provisionamento dinâmico de credenciais

Além das credenciais na nuvem, o senhasegura DSM também oferece esse mesmo recurso automatizado para criar acesso Just-in-Time a sistemas e ambientes como bancos de dados, dispositivos Linux e Windows, proporcionando acesso seguro a aplicativos usando credenciais efêmeras. Para obter mais informações sobre como gerenciar credenciais para esses ambientes, consulte o guia PAM.

Acesse o relatório de provisionamento dinâmico através do menu PAM Core ➔ Provisionamento dinâmico ➔ Perfis

- Clique no botão de ação do relatório Novo perfil;

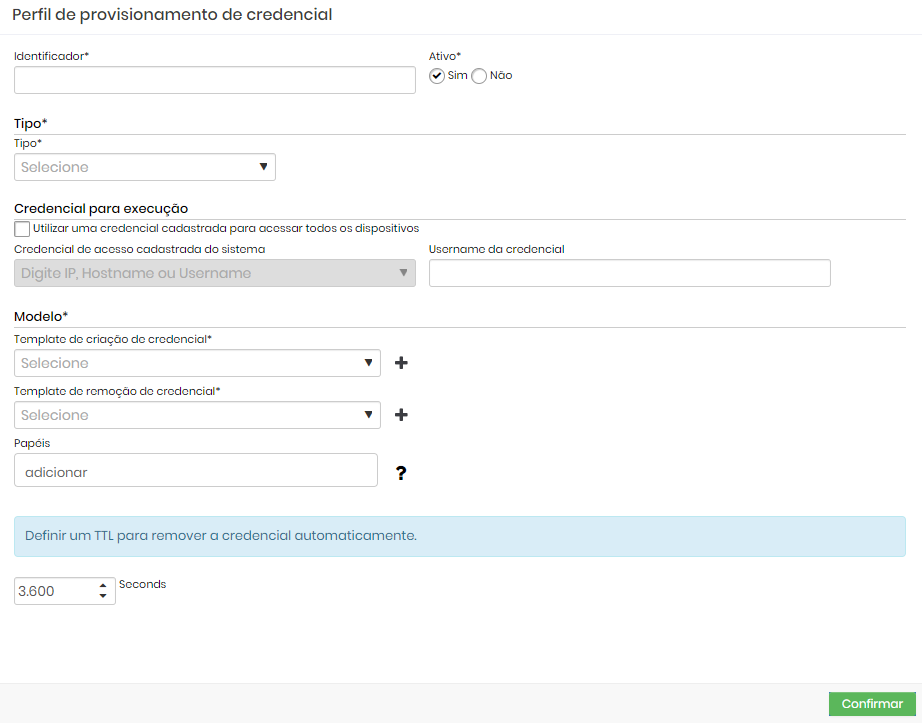

- Preencha os seguintes campos do formulário:

- Identificador: insira um termo para que este perfil seja de fácil identificação nos relatórios;

- Ativo: indique se ele estará ativo para o uso;

- Tipo: indique o tipo de sistema que este profile representa. As opções são pré-definidas.

- Credencial para execução: defina qual credencial deverá ser utilizada para se conectar nos dispositivos onde o perfil será executado;

- Modelos: São os templates para o Tipo selecionado. Contém as regras de execução para determinadas ações.

- TTL: defina o tempo de vida da credencial. Após o fim deste período ela será automaticamente excluída pelo senhasegura no destino;

- Para finalizar, clique em Confirmar;

Formulário de criação de perfil de provisionamento de credencial

Formulário de criação de perfil de provisionamento de credencial

Para criar e excluir dinamicamente credenciais nos dispositivos de destino, o senhasegura precisa de uma credencial já pré-configurada com as permissões corretas.

Essa credencial pode ser selecionada manualmente por meio da opção suspensa ou pode ser fornecido um nome de usuário, desta forma o senhasegura buscará uma credencial com esse nome de usuário para cada dispositivo configurado para executar o modelo.

Habilitar provisionamento dinâmico em aplicativos

Uma vez configurado, é possível que cada aplicativo tenha seus próprios perfis relacionados.

Para definir um perfil de provisionamento dinâmico de aplicativo, siga o menu DevOps Secret Manager ➔ Aplicações ➔ Aplicações.

- Edite ou crie um aplicativo e vá para a aba Provisionamento automático;

- Ative a opção Provisionamento automático de secrets;

- Na opção Perfil de provisionamento em cloud, adicione um perfil já criado;

- Na opção Perfil de provisionamento de credencial, adicione um dispositivo e selecione um perfil já criado;

- Para finalizar, clique em Salvar.

Ativar a renovação automática secreta

Após configurar um aplicativo para ter um ou mais perfis de provisionamento dinâmicos anexados a ele, os segredos podem alternar automaticamente seus dados em um intervalo de tempo predeterminado, criando uma credencial em dispositivos de destino ou provedores de nuvem e registrando-os como parte desse segredo.

Essa configuração permite a rotação de credenciais sem os riscos de criar um cenário de indisponibilidade, pois a credencial antiga não será rotacionada ou excluída automaticamente, permitindo que os aplicativos ainda usem esses dados até receberem uma atualização por meio de um processo de distribuição.

Para habilitar a renovação automática do segredo, siga o menu DevOps Secret Manager ➔ Gestão de segredos ➔ Segredos.

- Edite ou crie um segredo e vá para a aba Auto-renovação

- Habilite a renovação automática para credenciais de nuvem, credenciais efêmeras e/ou credenciais;

- Para cada opção, forneça um período de intervalo em minutos. O mínimo permitido é de 10 minutos;

- Para finalizar, clique em Salvar.

Habilitar a renovação automática de credenciais acionará uma rotação de senha real nas credenciais de um segredo, o que pode fazer com que os sistemas parem dependendo de como eles estão usando as credenciais.

Certifique-se de que o aplicativo também receberá essa atualização sem nenhum tempo de inatividade.